Para comemorar o lançamento de meu livro, API Security in Action, que acaba de ser publicado nos Estados Unidos pela Manning Publications, me uni a meu empregador, ForgeRock, para demonstrar como algumas das técnicas do livro podem ser realizadas com menos esforço usando a Plataforma de Identidade ForgeRock.

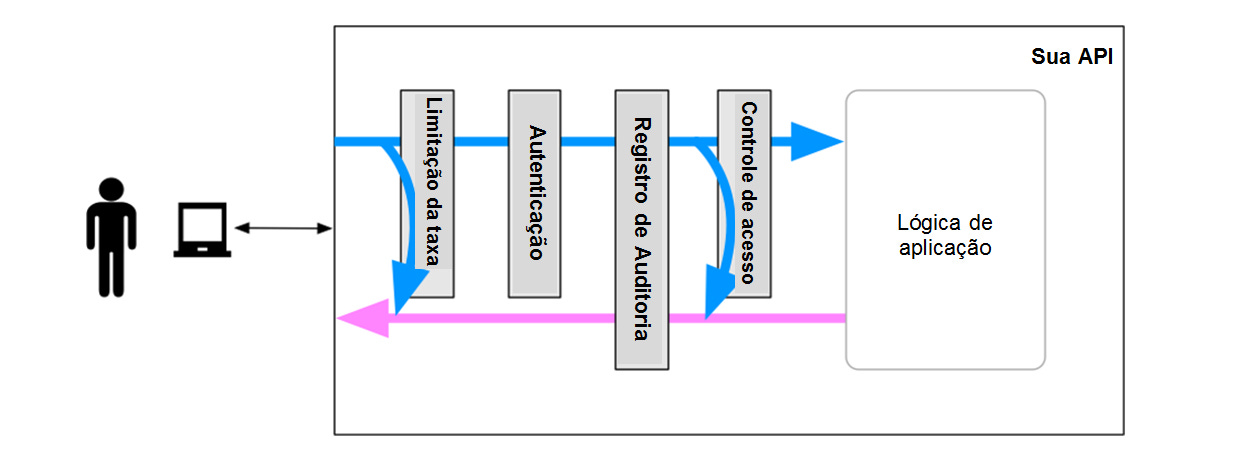

API Security in Action discute cinco mecanismos primários de segurança que você pode usar para fortalecer suas interfaces de programação de aplicações (APIs) contra ameaças comuns:

A criptografia dos dados em trânsito e em repouso garante a confidencialidade e a integridade.

A limitação da taxa reduz os danos dos ataques de negação de serviço (DoS - denial-of-service).

A autenticação verifica se os usuários são quem eles dizem ser.

A autorização garante que os usuários não possam fazer nada que não estejam autorizados a fazer.

O registro de auditoria permite que os usuários sejam responsabilizados por suas ações.

No livro, você aprenderá em detalhes como construir estas características em suas APIs e realmente entenderá como elas funcionam e por que você precisa delas. A Plataforma de Identidade abrangente da ForgeRock pode deixar você pronto para entrar em ação com todos esses controles de segurança num piscar de olhos. Vamos dar uma olhada mais detalhada em alguns exemplos.

Proteção API de ponta com Identity Gateway

Um dos principais controles de segurança que você encontrará em API Security in Action é o uso de limites de taxa para se proteger contra ataques distribuídos de negação de serviço (DDoS). Para obter o máximo desta proteção, você realmente precisa levar a limitação de taxa até o mais próximo possível dos limites da sua rede para rejeitar pedidos com antecedência antes que eles consumam recursos significativos.

O ForgeRock Identity Gateway (IG) fornece um conjunto de funcionalidades para proteger ao máximo suas APIs, incluindo sofisticados filtros limitadores de taxa e de estrangulamento.

Entretanto, a IG pode fazer muito mais do que apenas limitar as taxas, e é um verdadeiro canivete suíço de segurança API. A proteção Cross-Site Request Forgery (CSRF) discutida no Capítulo 4 está embutida diretamente no IG como um filtro de uso geral.

Ela também pode lidar com autenticação sofisticada e sinalização única em fluxos, protegendo APIs com JSON Web Tokens, OAuth2, e Open ID Connect. Se isso não for suficiente, você pode estender o IG com scripts e plugins Java para implementar quase qualquer padrão de segurança API descrito no livro.

Poderosas Opções de Autorização

Talvez o tópico mais importante do livro seja a autorização: determinar quem tem permissão para fazer o quê. Você aprenderá sobre três tópicos importantes em detalhes dentro do assunto:

Autorização baseada em identidade, incluindo role-based access control (RBAC - controle de acesso baseado em funções) e attribute-based access control (ABAC - controle de acesso baseado em atributos).

Controle de acesso baseado em capacidade, que usa fichas otimizadas que agem um tanto como chaves no mundo real.

Autorização delegada, usando OAuth2, permitindo que um usuário delegue parte de sua autoridade a uma aplicação ou serviço de terceiros.

Um dos pontos fortes da Platforma de Identidade ForgeRock é seu suporte abrangente para tecnologias de autorização, através do produto ForgeRock Access Management (AM) (Gerenciamento de Acesso) e pontos de aplicação de diretrizes, tais como o IG ou nossos agentes dedicados de diretrizes.

O poderoso mecanismo de diretrizes da AM pode ser usado para implementar decisões sofisticadas de controle de acesso, totalmente integrado com sua autenticação inteligente e fora de série.

Como é de se esperar, a AM também fornece uma das mais avançadas implementações de servidores de autorização OAuth2 disponíveis hoje, com excelente suporte para as mais recentes melhores práticas. O Filtro de Servidor de Recursos do IG torna a aceitação de tokens de acesso em suas APIs fácil e segura, incluindo suporte para recursos avançados como o OAuth TLS mútuo, discutido no Capítulo 11.

O último lançamento da AM também suporta a emissão de tokens de acesso como Macaroons, um poderoso novo formato de tokens descrito no Capítulo 9, que traz muitos dos benefícios de segurança baseada em capacidade dentro da estrutura dos padrões OAuth2 existentes.

Kubernetes-Ready e Rocking the IoT

O último terço do livro trata da proteção de APIs em dois cenários de implantação cada vez mais importantes:

Arquiteturas Microservice funcionando em um ambiente de orquestração de containers Kubernetes.

Dispositivos restritos que operam na Internet das Coisas (IoT) industrial ou consumidor.

A ForgeRock investiu muito nos últimos anos para garantir que nossa Plataforma de Identidade funcione bem em um ambiente Kubernetes (k8s) e fornece receitas para a implantação de nossos produtos em k8s. Nossa ForgeRock Identity Cloud funciona em Kubernetes, portanto temos um profundo conhecimento sobre como escalar e assegurar implantações nesta plataforma, algumas das quais são destiladas na Parte 4 do livro.

Os ambientes IoT são muito diferentes do mundo confortável dos servidores que rodam em data centers, tanto devido à natureza restrita dos dispositivos envolvidos quanto ao quão expostos eles podem estar à ameaças externas. A ForgeRock passou vários anos investigando os desafios desses ambientes e desenvolvendo nossas ofertas ForgeRock Things que podem ajudar a proteger aplicações IoT e integrar dispositivos com nossa plataforma de identidade.

Obtenha 40% de desconto em sua cópia do API Security in Action aqui usando este código: forgerock40. Espero que gostem!

Este artigo foi escrito por Neil Madden e publicado originalmente em Prensa.li.